O que é o malware Phobos (09.16.25)

Phobos é um tipo de malware ransomware que criptografa o arquivo de um usuário usando o padrão de criptografia AES de 256 bits. Depois disso, exige a parte da vítima com um valor de resgate que deve ser pago em Bitcoins.

Phobos foi detectado pela primeira vez em 2019 e é atribuído ao mesmo grupo de hackers responsável pelo ransomware Dharma. Ele é distribuído principalmente por meio de conexões hackeadas de área de trabalho remota.

O Phobos criptografa uma variedade de arquivos, incluindo executáveis. Normalmente, os arquivos criptografados também têm o e-mail do invasor adicionado. O padrão geral de criptografia é: .id [-] [] ..

O que o vírus de malware Phobos pode fazer?Assim como o Dharma, o Phobos infecta computadores explorando portas RDP mal protegidas para se infiltrar em redes e executar um ataque de ransomware.

Depois de criptografar os arquivos com uma extensão .phobos, o ransomware irá então solicitar que um valor de resgate seja pago em Bitcoins para um endereço dark web que é compartilhado através de um documento readme.txt. Algumas vítimas do malware foram solicitadas a pagar até US $ 3.000 pela chance de recuperar seus arquivos.

Antes que a criptografia seja executada, a entidade do malware mata processos que poderiam bloquear o acesso aos arquivos que são direcionado para criptografia. A seguir está uma lista completa dos processos que são eliminados:

- msftesql.exe

- sqlagent.exe

- sqlbrowser.exe

- sqlservr.exe

- sqlwriter.exeoracle.exe

- ocssd.exe

- dbsnmp.exe

- synctime.exe li>

- agntsvc.exe

- mydesktopqos.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- agntsvc.exe

- agntsvc.exe

- agntsvc.exe

- encsvc.exe

- firefoxconfig.exe

- tbirdconfig.exe

- ocomm.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

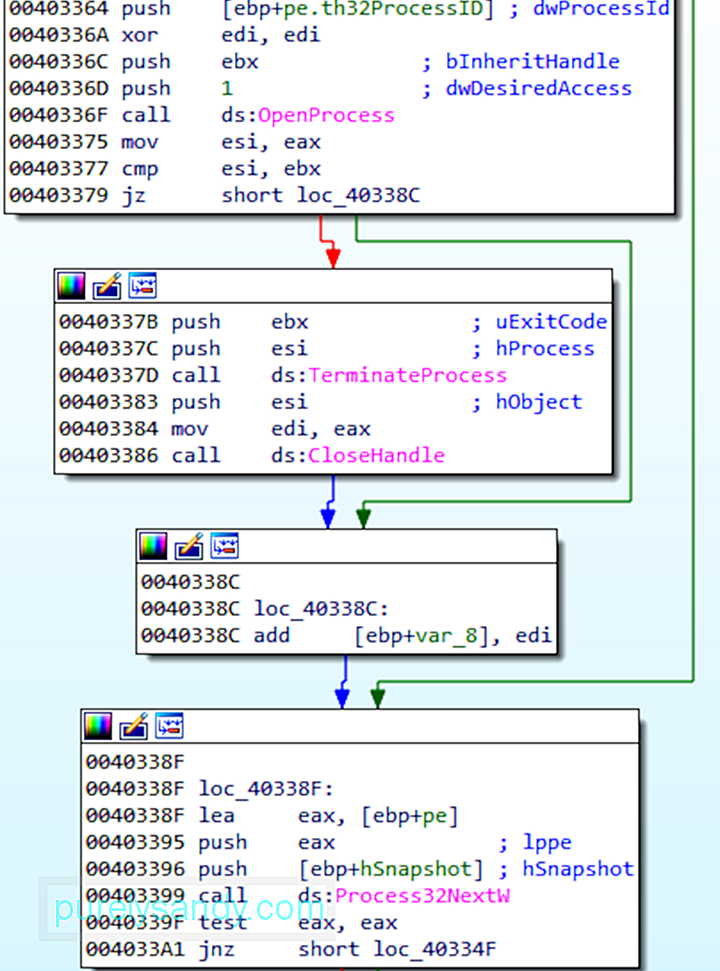

A imagem a seguir mostra um fragmento do código do malware Phobos e como ele direciona o processo de eliminação:

Uma das razões pelas quais os cibercriminosos são capazes de dizer que Dharma e as entidades de malware Phobos são criadas pelo mesmo grupo apesar de terem código diferente é o fato de compartilharem a mesma nota de resgate. A fonte e o texto são iguais.

Como remover o malware PhobosA melhor maneira de lidar com o malware Phobos é implantar uma solução antimalware e evitar entrar em contato com os cibercriminosos. É verdade que pagar o resgate pode poupar a dor de perder seus arquivos, mas não é a solução ideal.

Não se pode confiar que os cibercriminosos entreguem as chaves de descriptografia e, mesmo que pudessem, isso acontecia é mais provável que eles ataquem no futuro, à medida que você e os outros que optarem por pagar, os encoraje a fazê-lo.

As soluções antimalware são mais eficazes contra vírus quando o computador está ligado Modo de segurança. Isso ocorre porque o Modo de segurança opera apenas um mínimo de aplicativos e configurações do Windows e, portanto, compromete mais recursos de computação para localizar a entidade do malware.

O ransomware Phobos também é conhecido por usar vários processos persistentes, como como se instalando em% APPDATA% e na pasta Startup, onde adiciona chaves de registro de inicialização para inicialização automática. No modo de segurança, os itens de inicialização automática são desativados.

Outro software de que você pode precisar enquanto luta contra o malware Phobos é uma ferramenta de reparo de PC. Ele irá limpar seu computador e reparar entradas de registro quebradas.

Como proteger seu computador contra malware PhobosComo parte deste guia de remoção de malware Phobos, também compartilharemos com você algumas dicas sobre como evitar uma infecção pelo ransomware. O ransomware Phobos visa principalmente entidades corporativas que usam o acesso Remote Desktop Protocol (RDP). Assim, as empresas podem revisar onde o RDP foi habilitado e desabilitar ou certificar-se de que as credenciais são fortes o suficiente para que ataques de força bruta não aconteçam. Para isso, recomendamos o uso de autenticação de dois fatores.

Ao mesmo tempo, as empresas precisam concordar com uma estratégia de segurança cibernética comum para todos porque, dessa forma, é mais fácil mitigar os riscos.

Vídeo do youtube: O que é o malware Phobos

09, 2025